Access

Kontrollieren und schützen Sie den Zugriff auf Ihre Daten.

Verschaffen Sie sich einen einheitlichen Überblick über die Sicherheitsrichtlinien in Ihrem gesamten Unternehmen und definieren Sie eine rollenbasierte Zugriffskontrolle.

Sie wollen sehen, wie Access funktioniert?

Die Sicherheit Ihrer Organisation steht an erster Stelle

Kontrollieren Sie den Zugang zu Ihren Daten

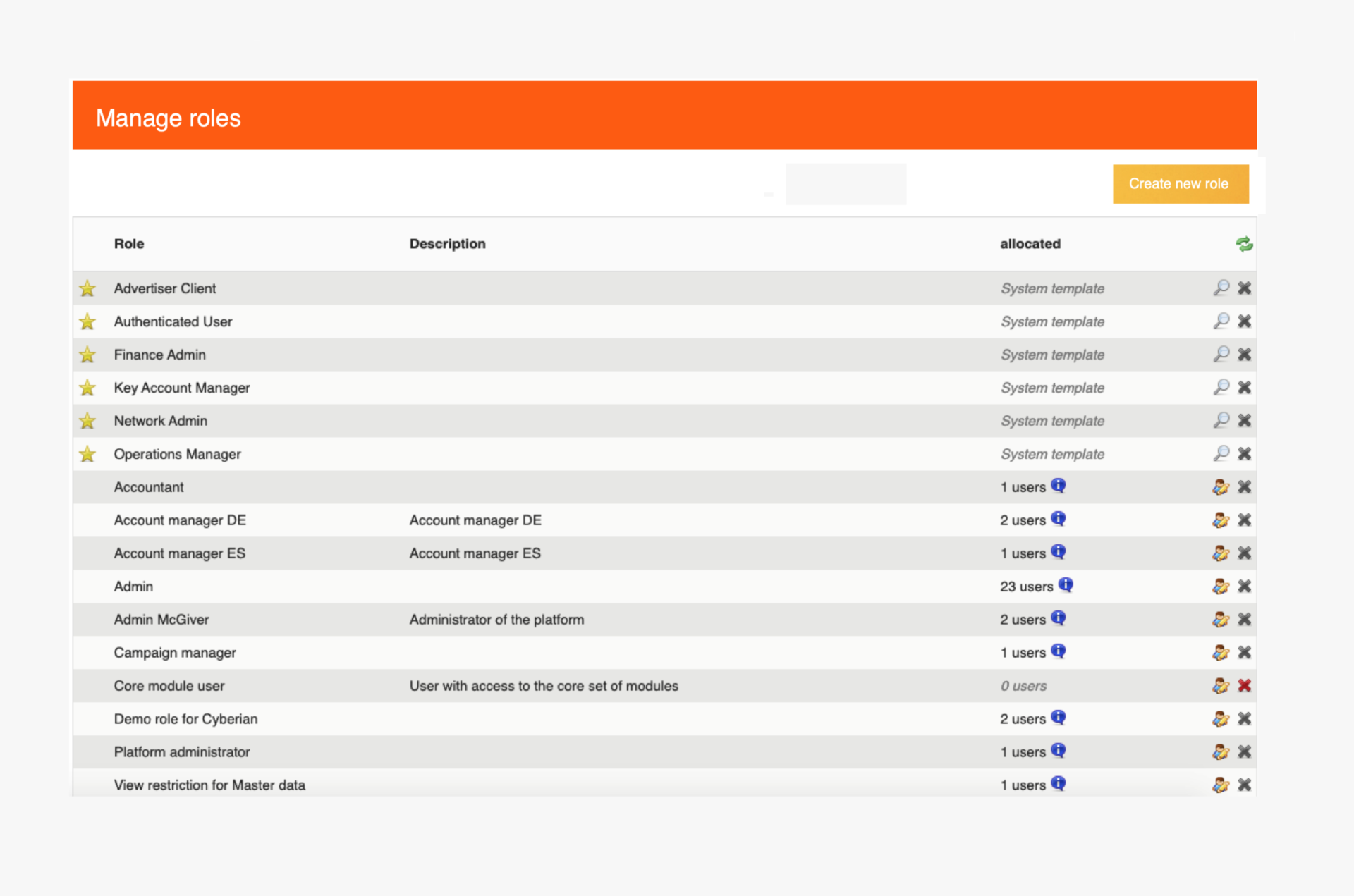

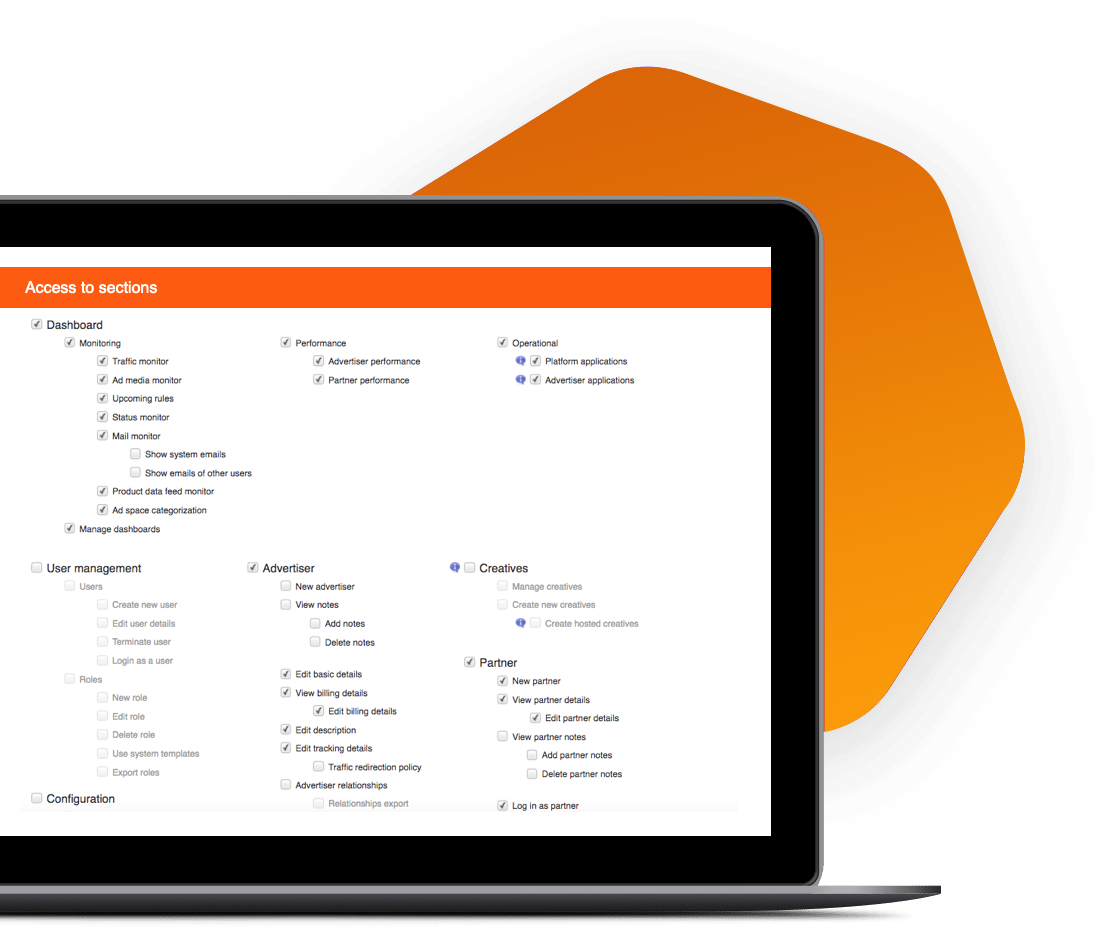

Das System bietet eine einfache und konsistente Zugangskontroll-Schnittstelle für alle Ingenious-Produkte. Sie ermöglicht es Ihnen, den Benutzern Zugang auf Ressourcenebene (d.h. Entitäten, Inserenten oder Partner) statt auf Plattform-Ebene zu gewähren. Sie können sich auf bereits vorhandene Rollen verlassen oder ihre spezifischen Rollen mit speziellen, auf die Bedürfnisse Ihres Unternehmens zugeschnittenen Berechtigungen erstellen.

“Ingenious Technologies hat uns von Anfang an mit seiner sehr konsequenten technischen Lösung überzeugt und ist durch die Kompetenz der Mitarbeiter zu einem geschätzten Berater geworden.”

Flexible Art der Integration

Um auf die Funktionalität zuzugreifen, können Sie entweder Ihre white labeled grafische Benutzeroberfläche oder Ihre API verwenden. Dies gibt Ihnen volle Flexibilität bei der Integration Ihrer Ingenious-Plattform in bestehende Systeme Ihrer Anwendungen.

Funktionen

Rechte & Rollen

Magic Keys

Erstellen Sie problemlos geschützte Links für den Zugriff auf und die gemeinsame Nutzung von benutzerdefinierten Berichten – von überall und jederzeit.

Richtlinien

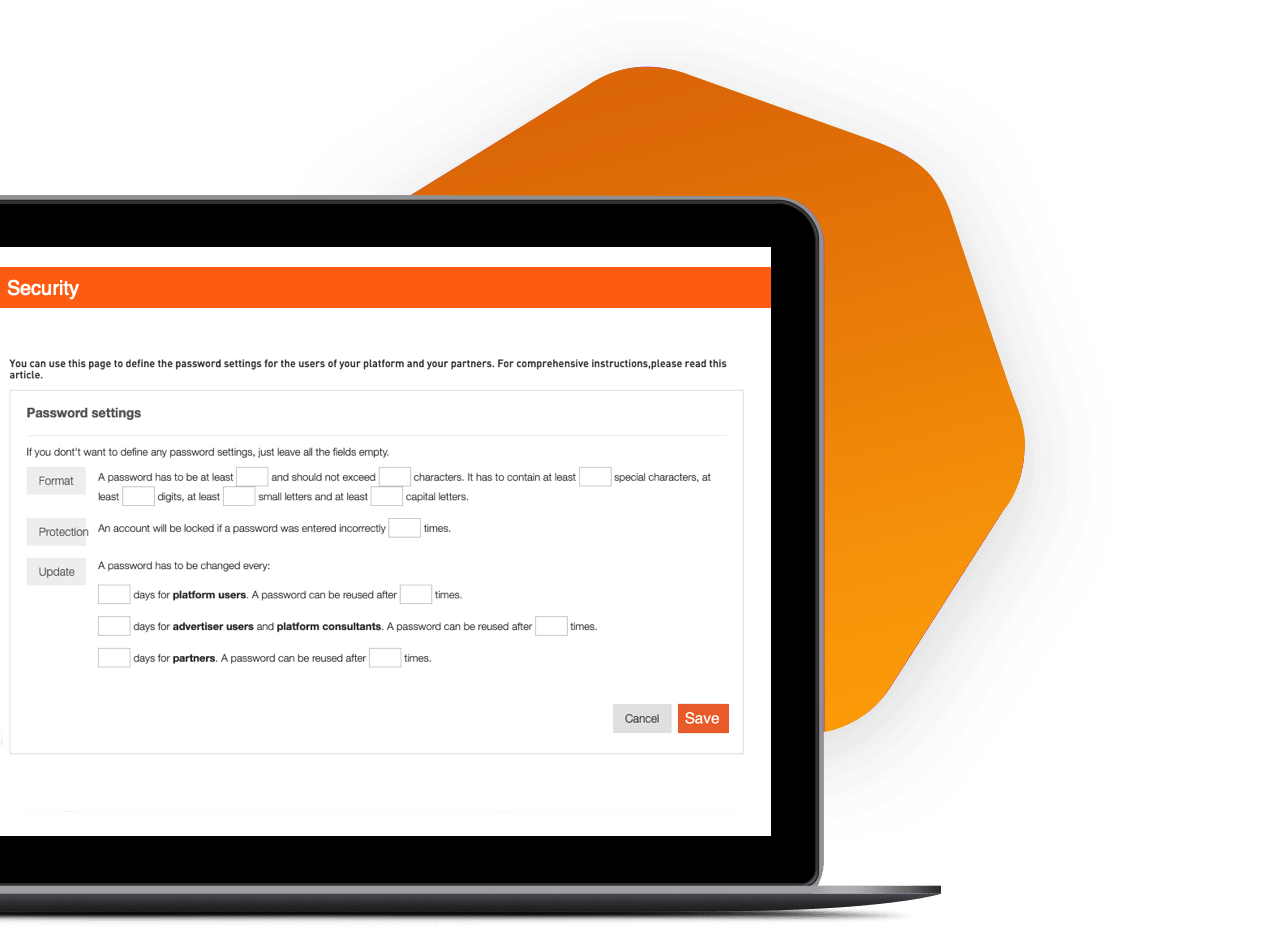

Passwort Richtlinien

Sie definieren die Passwortrichtlinien, die Ihre Benutzer respektieren sollen: Format, Schutz, Aktualisierung … Sie haben die Kontrolle!

Sehen Sie sich an, was es Neues im Access gibt!

Bleiben Sie informiert über die Updates unserer Produkte!

Bewährte Ergebnisse

Weil wir Big Data leben und atmen, glauben wir an Zahlen, die den Erfolg veranschaulichen.

Hier sind die Ergebnisse des Produktes Access der letzten 3 Jahre:

Aktive Nutzer

Benutzerdefinierte Rollen

API Schlüssel

Access, perfekt für:

Werbetreibende

Sehen Sie sich an, wie Merchants von der Ingenious Partner Marketing Plattform profitieren.

Agenturen

Sehen Sie sich an, wie Agenturen von der Ingenious Partner Marketing Plattform profitieren.

Portale

Sehen Sie sich an, wie Portale von der Ingenious Partner Marketing Plattform profitieren.

Netzwerke

Sehen Sie sich an, wie Netzwerke von der Ingenious Partner Marketing Plattform profitieren.

Seien Sie dabei!

Erfahren Sie, wie die Ingenious Partner Marketing Plattform Ihnen helfen kann, Ihre Marketingpartnerschaften effektiver zu verwalten.